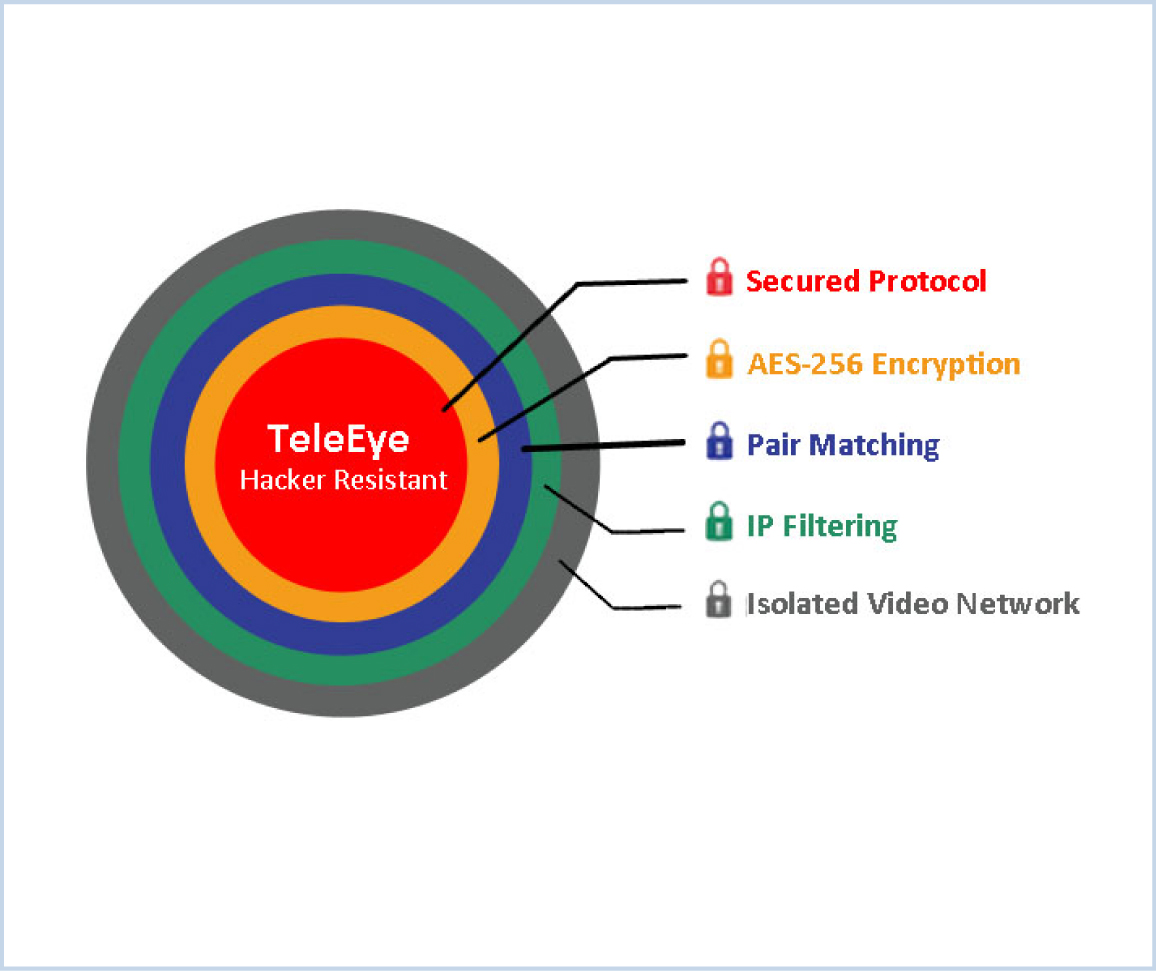

TeleEye Hacker Resistant Technology

Die meisten auf dem Markt erhältlichen IP-Kameras basieren auf offenen Standards, sodass sie im Internet für alle zugänglich sind. Ob zu Hause, im Büro oder in einem Geschäft, wenn Sie eine IP-Kamera verwenden, besteht die Gefahr, dass Ihr Videomaterial von einem nicht autorisierten Dritten ohne Ihre Einwilligung eingesehen wird.

Die TeleEye Hacker Resistant-Technologie ist in TeleEye-Kameras und Videorekordern enthalten. Die TeleEye Hacker Resistant-Technologie besteht aus fünf Anti-Hacking-Schichten, die verhindern, dass Hacker vertrauliche Videodaten von Ihrer Überwachungskamera extrahieren.

- Secured Protocol

TeleEye hat spezielle Video-Streaming-Protokolle entwickelt, die zusätzliche Sicherheit bei der Internetübertragung bieten. Hacker können die erfassten Datenströme nicht entschlüsseln, da die proprietären Protokolle von TeleEye streng vertraulich sind und von Unbefugten nicht verwendet werden können.

- AES-256-Verschlüsselung

TeleEye verschlüsselt wichtige Daten mit der AES 256-Bit-Verschlüsselungstechnologie. Das überlegene Verschlüsselungsdesign verhindert, dass Hacker die über offene Plattformen gelieferten Daten verstehen.

- Pair Matching

TeleEye-Hardware und -Software sind Anwendungen, deren individuelle Identitäten miteinander übereinstimmen. Nur ein gültiges registriertes Paar kann sich anmelden, um Videoverwaltungsfunktionen auszuführen. Mit anderen Worten, es ist der nicht registrierten TeleEye-Software anderer Kunden untersagt, auf Ihre Sicherheitsvideosysteme zuzugreifen.

- IP-Filterung

Durch die IP-Filterung wird nur Benutzern mit den autorisierten IP-Adressen Zugriff auf Ihr Überwachungskamera-Netzwerk gegeben, während andere nicht autorisierte IP-Adressen automatisch abgewehrt werden.

- Isoliertes Video-Netzwerk

Das Videonetzwerk und das Computernetzwerk sind zwei völlig unterschiedliche Schaltkreise, die nicht miteinander kommunizieren können. Daher befindet sich das Videomaterial unter einer isolierten Ebene, auf der die autorisierten Videodaten nur durch Routing mit der Verwaltung weitergeleitet werden können. Infolgedessen kann das öffentliche Netzwerk nicht auf Ihr internes Videonetzwerk zugreifen, sodass die Hacker vollständig abgeschnitten werden können.